総務省は20日、年末年始休暇中におけるサイバー攻撃のリスクについて注意喚起を行いました。

マルウェアによる被害の増加を受けて、総務省が大型連休前に行っているセキュリティ対策強化の呼びかけ。前回は8月にも同じ主旨の注意喚起を行っています。

ランサムウェアやマルウェアの感染経路としては、悪意のあるWebサイトやメールの添付ファイル、USBメモリなどの携帯ストレージデバイスなどが挙げられます。

総務省によれば、大型連休の前後では休暇の隙を突いたサイバー攻撃が懸念されるほか、連休明けに連絡が溜まっていることで偽装のチェックがおろそかになりマルウェアの感染リスクが高まることが予測されます。また有事の対応についても、普段と異なる業務体制などによって対応が遅れる可能性を指摘しています。

今回の注意喚起ではこれを踏まえて、休暇中のセキュリティ監視やアクセス制御、連絡体制の確認、セキュリティアップデートやバックアップの実施、使用しない機器の電源管理などを行うよう勧めています。

これらの対策については、休暇の前後に行うべき項目をまとめた文書とその概要を公開済みです。同様の勧告は情報処理推進機構(IPA)も21日付で行っており、ここではランサムウェアによる不正アクセスの事案についても報告しています。

特に感染が広まっているというマルウェアはEmotetと呼ばれるトロイの木馬型ツールで、マクロ付きのExcelおよびWordファイルを介してWindows/Mac問わず感染し、巧妙ななりすましメールによる再配信や他のマルウェアの配信、アカウント情報の収集などを行います。

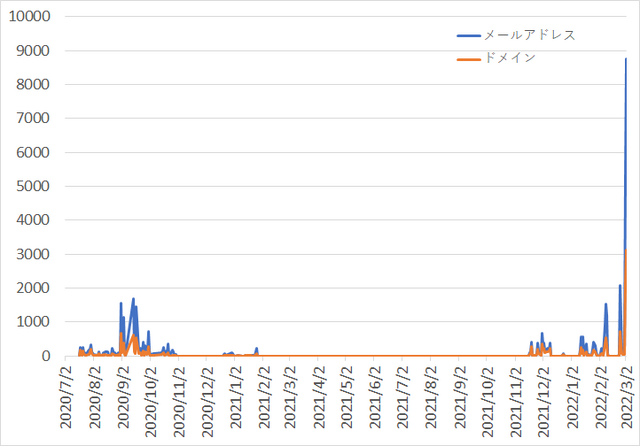

初めて検知されたのは2014年とされており、日本では2019年ごろから感染が拡大しています。2022年は3月ごろに急速な拡大が確認されたほか、11月にも感染拡大が報告されており、JPCERTなどの関係機関では現在も引き続き警戒を呼びかけるとともに、感染が疑われる場合の確認方法や感染してしまったときの対処方法についての情報提供を続けています。